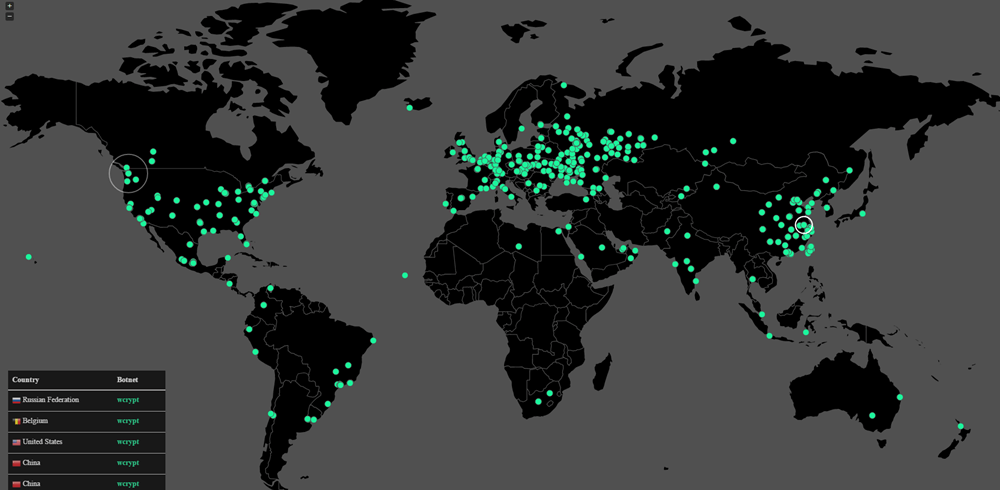

Tüm dünyayı etkisi altına alan ve birçok ülkede resmi kurumların bile korkulu rüyası haline gelen, dünya genelinde yaklaşık 230.000 kullanıcıyı doğrudan etkileyerek büyük bir sansasyon yaratmıştı. Microsoft’un işletim sistemi Windows’ta bulunan Microsoft Güvenlik Bülteni MS MS17-010 kapsamında tespit edilip kapatılmış olan bir güvenlik açığı sayesinde Windows işletim sistemlerine sızan bu yeni virüs çeşidine ‘WannaCrypt’ adı verildi.

Konuyla ilgili süren meraklı bekleyişin ardından olayın baş aktörlerinden biri olan Microsoft tarafından bugün bir açıklama yapıldı. Konuyla ilgili bir kriz masası oluşturduğunu açıklayan Microsoft, durumla ilgili çalışmalarının devam ettiğini ve kullanıcılar için gerekli çözümleri en kısa süre içerisinde sunacaklarını açıkladı.

Peki, bütün bunlar doğrultusunda risk altında olan Microsoft kullanıcıları ne yapmalı?

Konu ile ilgili olarak geçtiğimiz Mart ayında Microsoft tarafından yayımlanan güncelleme, Microsoft Security Bulletin MS17-010 güncellemesini de içerdiğinden, işletim sistemlerine bu güncellemeyi yükleyen kullanıcılar virüse karşı koruma altına alınmış durumda. Fidye virüslerinin faydalandığı açıklara karşı Windows’u güçlendiren bu güncellemeyi alamayan kullanıcılar ve kurumların ‘WannaCrypt’den etkilenmemek adına güncellemeyi acil olarak bilgisayarlarına yüklemeleri gerekiyor.

- Mart ayında yayımlanan ilgili Windows güncellemesi sırasında Windows’un yerleşik güvenli duvarı Windows Defender da, ilgili virüse karşı güçlendirilmişti. ‘WannaCrypt’ virüsünü Ransom:Win32/WannaCrypt olarak tespit eden Windows Defender, bilgisayarınızı dünyaca ünlü fidye virüslerine karşı koruyabiliyor.

- Ancak Windows Defender yerine üçüncü part yazılımları tercih ederek farklı antivirüs yazılımı kullananan kullanıcıların, yazılım sağlayıcıları ile görüşerek kullandıkları antivirüsün ‘WannaCrypt’ virüsüne karşı güncelleme yayınlayıp yayınlamadığını mutlaka kontrol etmeleri gerekiyor.

- Saldıraların hemen hemen hepsi ‘fishing’ yöntemi denilen ‘oltalama’ metoduyla yapılıyor. Yani, e-posta ‘gelen kutularına'(inbox), sosyal medya hesaplarına ve sık ziyaret edilen internet sitelerine sahte linkler yerleştiren korsanlar, kullanıcıların kişisel bilgilerini bu şekilde elde ediyor ve bilgisayarlara bu linklerde bulunan yan servisler sayesinde ulaşıyorlar. Bundan dolayı gerek e-posta gelen kutumuzda, gerek sosyal medya hesaplarımızda, gerekse de sık ziyaret ettiğimiz internet sitelerinde bizlere yabancı gelen hiçbir linke tıklamamamız gerekiyor.

- Saldırıdan en çok etkilenen işletim sistemleri Windows Vista, Windows Server 2008, Windows 7, Windows Server 2008 R2, Windows 8.1, Windows Server 2012, Windows 10, Windows Server 2012 R2, Windows Server 2016 sistemlerinden birini kullanan kullacıların eğer almadılarsa en kısa süre içerisinde MS17-010 Güvenlik Güncelleştirme’sini manul olarak indirerek işletim sistemlerine yüklemesi gerekiyor.

Son Makaleler

- 31 Oca 2019Emsisoft Anti – Malware KurulumuEmsisoft AntiMalware’in ücretsiz sürümü, gerçek zamanlı koruma içermez ve yalnızca isteğe bağl...

- 31 Ara 2018Windows Defender, Grup İlkesi Tarafından Devre Dışı BırakıldıWindows Defender, Grup İlkesi tarafından devre dışı bırakıldı Microsoft’un yerleşik virüsten k...

- 20 Eki 2018Antivirüs ile Gelen VPN Bloke Olduğunda Ne YapmalıTüm standart koruyucu özellikleri birleştirmek için, modern antivirüs çözümleri, güvenlik duvarları ...